2019년 3월 보안 업데이트 권고(CVE-2019-9197)

취약점 세부 정보

CVE ID: CVE-2019-9197

유형 원격 코드 실행

발견 일자: 2022/10/03 8

에 의해 발견됨: rgod of 9sg 보안 팀 - 트렌드마이크로의 제로 데이 이니셔티브(Zero Day Initiative)와 함께 일하는 rgod@9sgsec.com

패치 가능 일자: 2023년 1월 30일 2019/03/04

영향을 받는 운영 체제: Windows

영향을 받는 버전: 모두(Windows)

심각도: 높다

패치 버전:

- [1] 2019.2.0a7 (Win), size= 795,664bytes, md5=6fcde1045cc4af7f84ba4f820f5db868

- [2] 2019.1.0b5 (Win), 크기 = 696,212kB, md5 : d2ec9e0dc974adfd0e465ffe2e3f1c23

- [3] 2018.3.7f1 (Win), size=570,279kB, md5=6fcde1045cc4af7f84ba4f820f5db868

- [4] 2018.2.21f1 (Win), size=580,009kB, md5=1b87b98c936c81148a99c879386e676c

- [5] 2017.4.22f1 (Win), size=527,486kB, md5=8cb0783f22dc5bfc80d2f170472aefbf

- [6] 5.6.7f1 (Win), size=554,855kB, md5=d761d8c151007ce2474ddc9d468abc02

Unity 에디터에서 Windows 플랫폼에 영향을 미치는 입력 문자열 유효성 검사 문제가 확인되어 RCE(원격 코드 실행)로 이어질 수 있으며, 이로 인해 공격자가 사용자의 컴퓨터에서 원격으로 코드를 실행할 수 있습니다.

문제 해결 단계

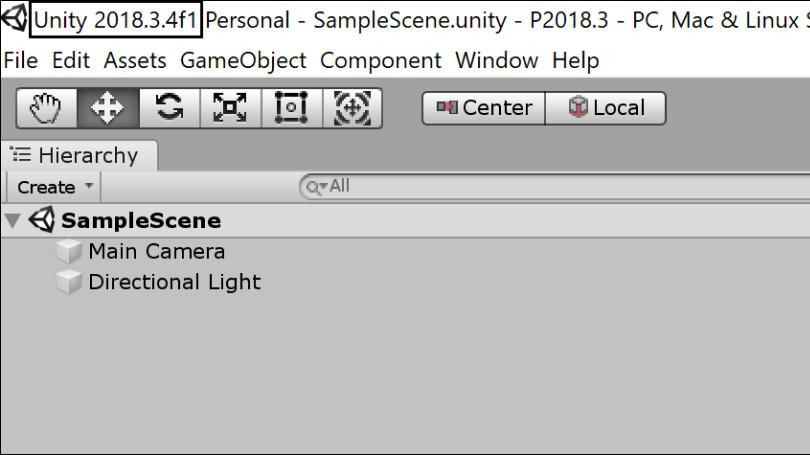

Unity 에디터 버전 확인

Unity 프로젝트를 엽니다.

Unity 버전은 기본 창 제목에 표시됩니다.

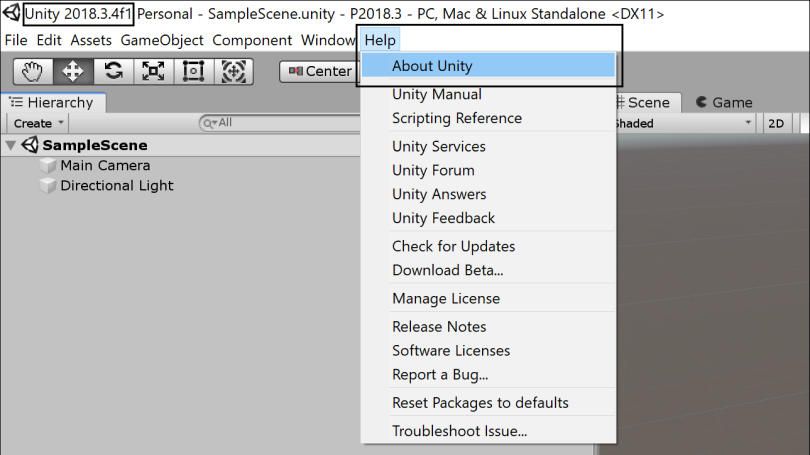

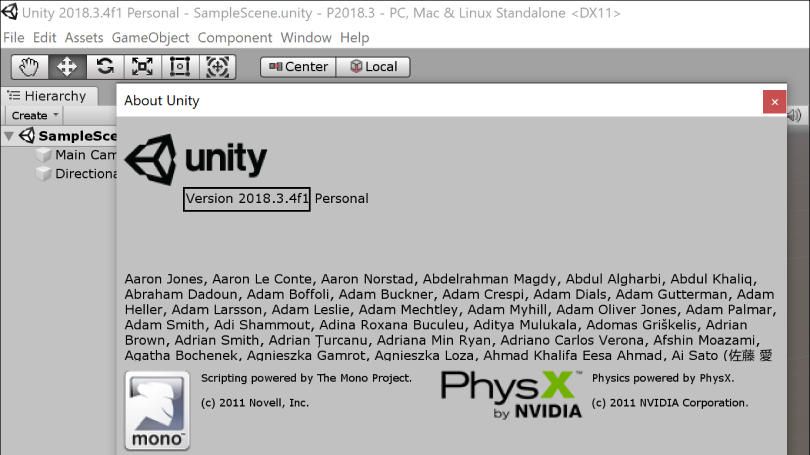

File(파일) 메뉴에서 Help -> About Unity(Unity 정보)를 선택합니다.

Unity 버전은 Unity 정보 창에 표시됩니다.

업데이트 설치

사용 중인 Unity 에디터 버전이 위의 취약점 세부 정보의 패치 버전 섹션에 나열된 버전이 아닌 경우 다음과 같이 업데이트 설치를 계속할 수 있습니다.

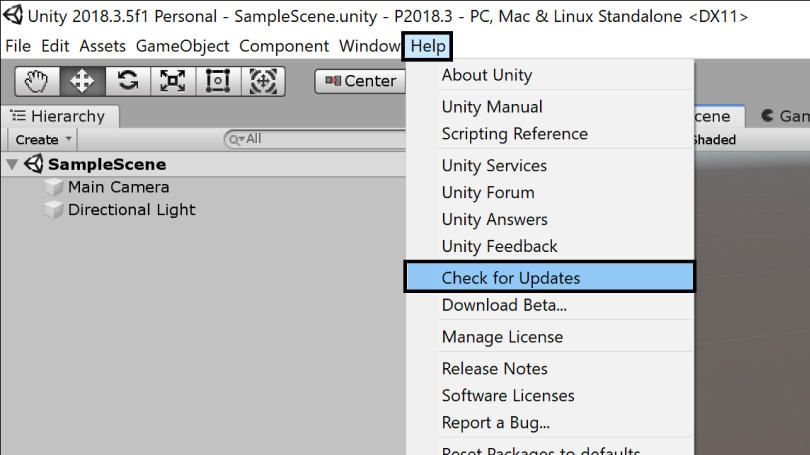

업데이트를 설치하려면 파일 메뉴의 도움말 -> 업데이트 확인에서 사용할 수 있는 Unity 에디터 업데이트 검사기를 사용할 수 있습니다.

또한 사용 중인 Unity 에디터 버전에 해당하는 패치를 다운로드하여 설치할 수 있습니다. 다운로드 링크는 Patch Versions of the Vulnerabilities Details(취약성 세부 정보 ) 섹션과 References(참조 ) 섹션에서 사용할 수 있습니다.

완화 도구

사용 중인 Unity 에디터 버전이 목록에 없거나 현재 업데이트를 설치할 수 없는 경우 완화 툴 가이드[7]를 사용할 수 있습니다.

권장되는 조치는 Unity 에디터의 고정 버전을 설치하는 것입니다.