Sicherheitsupdateempfehlung vom August 2017 (CVE-2017-12939)

Details zur Sicherheitslücke

CVE-KENNUNG: CVE-2017-12939

Typ Remotecodeausführung

Entdeckt: 03.10.2022 - 2017/08/13 USD

Entdeckt von: Rio

Patch-Verfügbarkeit: 30.01.2023 - 2017/08/18 USD

Betroffenes Betriebssystem: Windows

Betroffene Versionen: Alle (Windows)

Strenge: Hoch

Patch-Versionen:

- [1] 5.3.8p2 (Win) (Mac)

- [2] 5.4.5p5 (Win) (Mac)

- [3] 5.5.4p3 (Win) (Mac)

- [4] 5.6.3p1 (Win) (Mac)

- [5] 2017.1.0p4 (Win) (Mac)

- [6] 2017.2.0b8 (Win) (Mac)

Bitte beachten Sie: Die Mac-Version wird aus Höflichkeit für Teamumgebungen mit Windows und Mac bereitgestellt. Die Mac-Version ist NICHT von der identifizierten Schwachstelle betroffen.

Wenn für Ihre Version kein Patch verfügbar ist, verwenden Sie bitte das Mitigation Tool [7] (Alle Versionen).

Im Unity-Editor wurde ein Problem bei der Überprüfung von Eingabezeichenfolgen identifiziert, das sich auf die Windows-Plattform auswirkt und zu Remote Code Execution (RCE) führen kann, sodass ein Angreifer möglicherweise Code remote auf dem Computer des Benutzers ausführen kann.

Schritte zur Behebung

Bestimmen der Version Ihres Unity-Editors

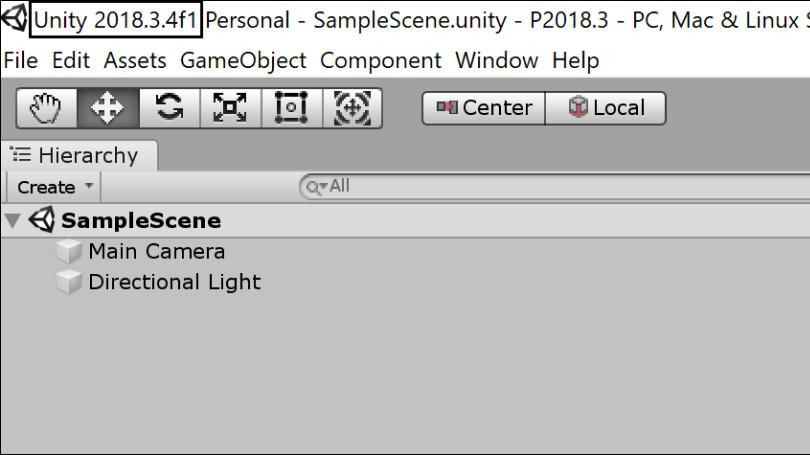

Öffnen Sie ein Unity-Projekt.

Die Unity-Version ist im Titel des Hauptfensters sichtbar.

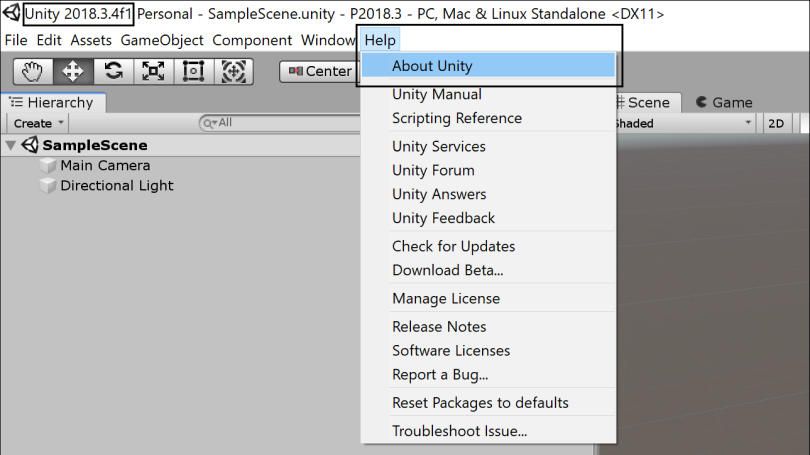

Wählen Sie im Menü Datei die Option Hilfe -> Über Unity aus.

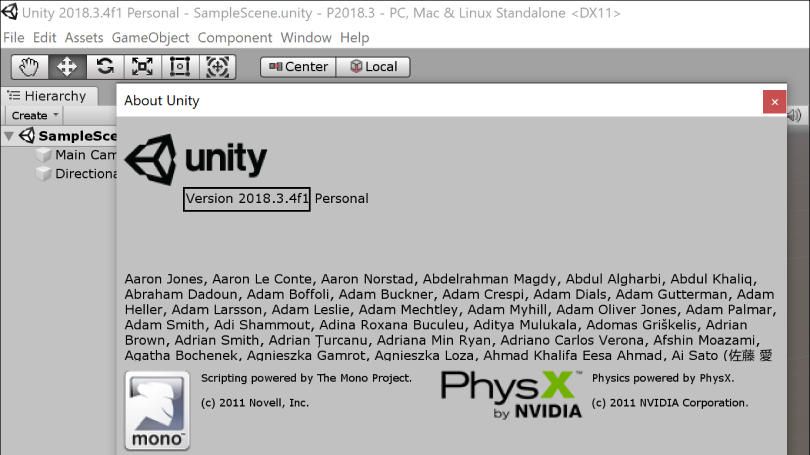

Die Unity-Version wird im Fenster Info zu Unity angezeigt.

Update installieren

Wenn Ihre Version des Unity-Editors nicht zu den im Abschnitt "Patch-Versionen der Details zu Sicherheitsrisiken " oben aufgeführten Versionen gehört, können Sie mit der Update-Installation wie folgt fortfahren.

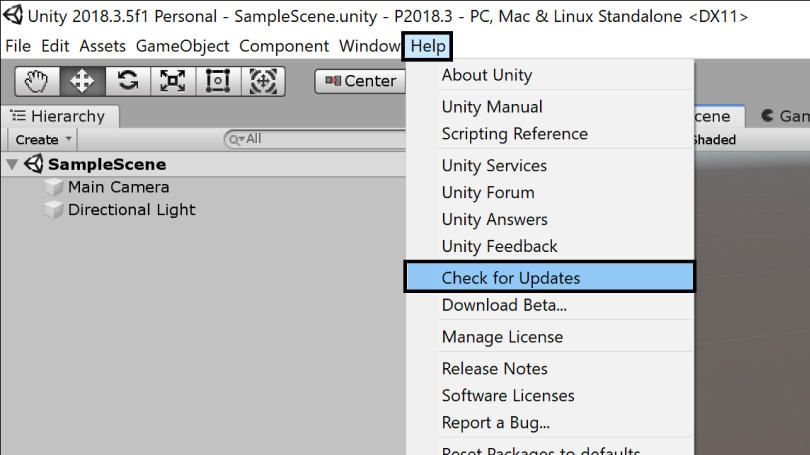

Um das Update zu installieren, können Sie die Updateprüfung des Unity-Editors verwenden, die im Menü Datei, Hilfe -> Nach Updates suchen verfügbar ist.

Darüber hinaus können Sie den entsprechenden Patch für Ihre Version des Unity-Editors herunterladen und installieren. Die Download-Links sind im Abschnitt "Patch-Versionen " im Abschnitt "Details zu Sicherheitslücken " und im Abschnitt "Referenzen " verfügbar.

Tool zur Risikominderung

Wenn Ihre Version des Unity-Editors nicht aufgeführt ist oder Sie das Update derzeit nicht installieren können, können Sie das Mitigation Tool Guide [7] verwenden.

Bitte beachten Sie, dass die empfohlene Aktion darin besteht, eine korrigierte Version des Unity-Editors zu installieren.